Kompatibilität von 8192-Bit-Zertifikaten

Written on

Aufgrund der Tatsache, dass die Hardware mit denen Public-Key-Schlüssel angegriffen werden kann immer leistungsfähiger wird, ist es notwendig, dass auch die Größe der eingesetzten Schlüssel immer weiter vergrößert wird.

Für den Einsatz mit qualifizierten digitalen Signaturen in Deutschland veröffentlicht beispielsweise die Bundesnetzagentur jährlich den sogenannten Algorithmenkatalog. In ihm steht jeweils welche Mindestschlüssellänge bis zu welchem Zeitpunkt als ausreichend angesehen werden kann.

Aktuell wird für den Einsatz von RSA-Schlüsseln bis Ende 2018 beispielsweise empfohlen, dass diese mindestens 2048 Bit lang sein sollten.

Dies betrifft aber natürlich nicht nur qualifizierte Signaturen sondern beispielsweise auch die verschlüsselte Übertragung von Webseiten mit dem HTTPS-Protokoll. Auch hierfür werden meistens RSA-Schlüssel eingesetzt. Üblicherweise trifft man auf Webservern dabei meistens Schlüssel der empfohlenen Länge an. (Ergebnis einer nicht repräsentativen Überprüfung einiger Websites durch mich.)

Natürlich kann man aber auch längere Schlüssel erzeugen und genau das habe ich gemacht bevor ich mir mein letztes Zertifikat habe ausstellen lassen. Der zugehörige RSA-Schlüssel ist 8192 Bit lang. Sicher eine an sich zur Zeit noch übertriebene Schlüssellänge, aber ein interessanter Key um damit zu testen ob alle Browser mit Keys dieser länge umgehen können.

| Chrome | Firefox | Internet Explorer 9 | Opera 12 | Safari 6 | ||

|---|---|---|---|---|---|---|

| Linux (Debian wheezy) | OK | OK | - | OK | - | |

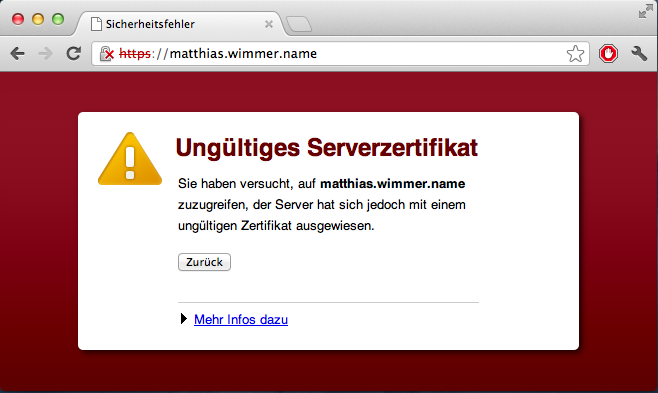

| Mac OS X (10.8) | Meldung „Ungültiges Serverzertifikat“. Fehler kann nicht ignoriert werden. | OK | - | OK | Laden der Seite hängt, keine Fehlermeldung | |

| Windows 7 | OK | OK | OK | OK | - (Safari 5: OK) |